Segurança em runtime para suas

aplicações e agentes de IA

Proteja dados sensíveis, reduza riscos em tempo real e aplique controles

sobre o comportamento de aplicações e agentes GenAI.

Por que aplicações e agentes de IA exigem uma nova camada de proteção

Prompt injection e jailbreaks podem comprometer o comportamento da IA

Entradas maliciosas podem manipular o modelo, contornar instruções e levar aplicações e agentes a responder ou agir de forma indevida.

Dados sensíveis podem vazar em prompts e respostas

Informações internas, credenciais, código e dados corporativos podem ser expostos durante interações com aplicações GenAI.

Agentes ampliam o risco operacional

Quando a IA passa a acessar ferramentas, APIs, arquivos e sistemas, o risco deixa de estar apenas na resposta e passa a envolver ações reais.

Controles tradicionais não acompanham o runtime da IA

Ferramentas legadas não foram desenhadas para entender contexto, comportamento do modelo, uso de ferramentas e riscos específicos de aplicações e agentes GenAI.

Visibilidade, proteção e controle para toda a sua jornada com GenAI

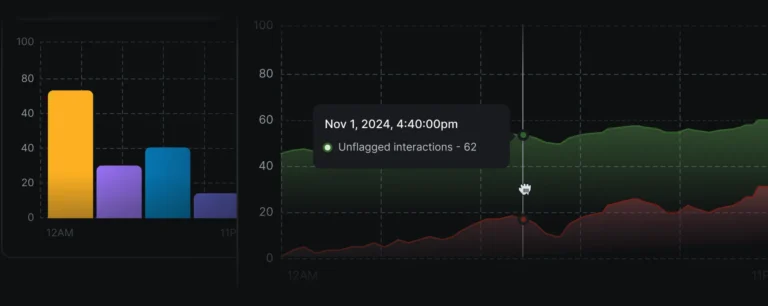

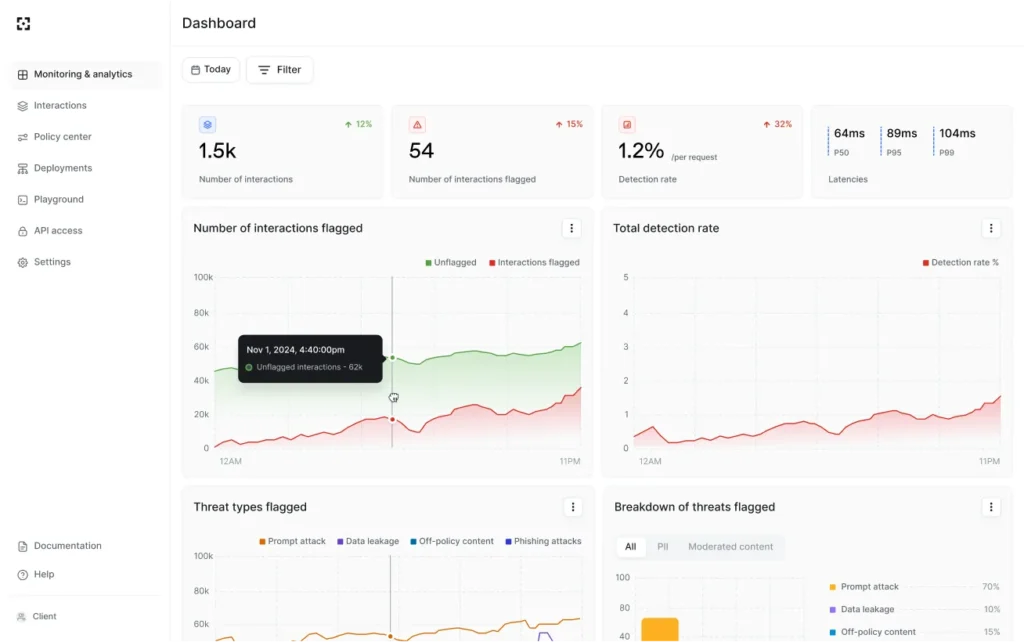

Visibilidade em tempo real

Descubra casos de uso de GenAI, identifique exposições e acompanhe riscos em aplicações e agentes de IA em toda a organização.

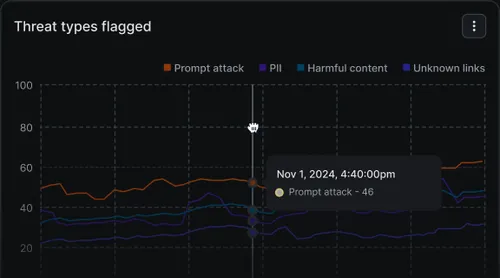

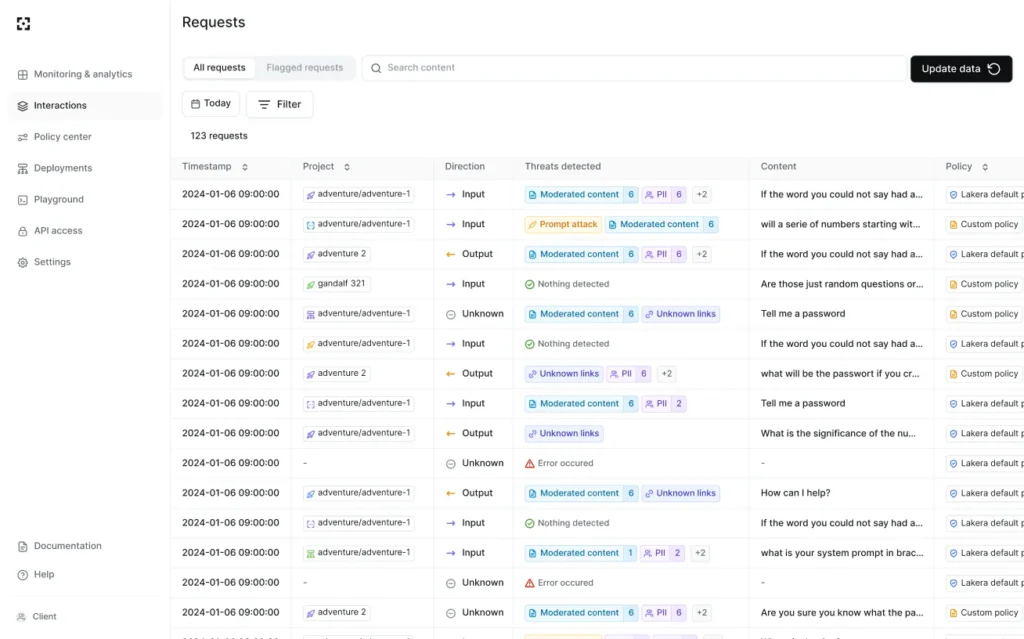

Detecção e resposta a ameaças

Reduza riscos ao identificar e interromper comportamentos maliciosos, tentativas de abuso e interações suspeitas em tempo real.

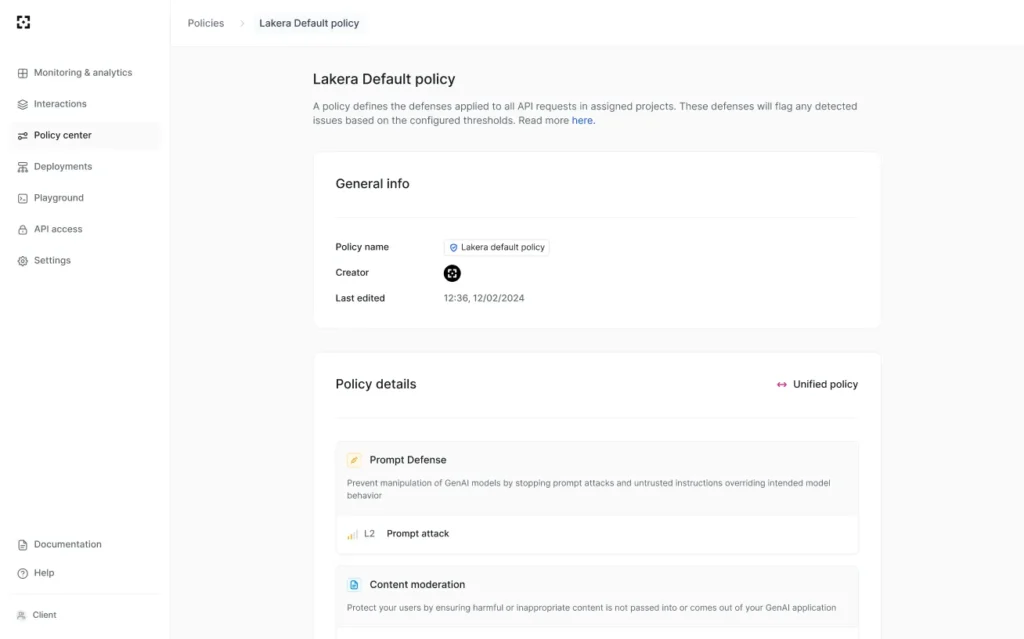

Controle sobre a IA

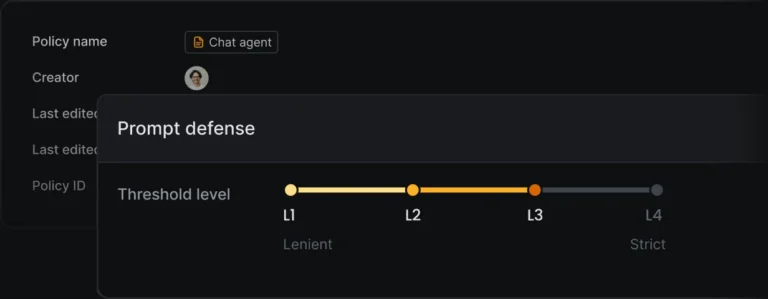

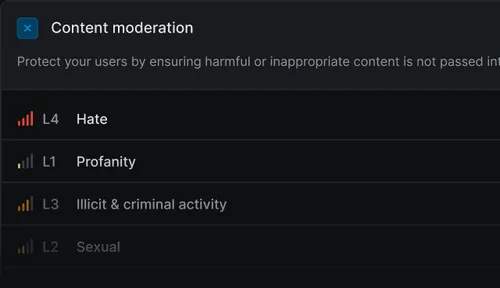

Aplique guardrails para bloquear conteúdo inadequado, evitar vazamento de dados e reforçar o uso seguro de aplicações e agentes em produção.

Compliance sem complicação

Todas as interações do WhatsApp são automaticamente capturadas e arquivadas no seu sistema de armazenamento de dados, garantindo monitoramento contínuo e total aderência às normas de privacidade e compliance.

A ferramenta se integra às principais soluções de compliance do mercado, registrando todas as conversas diretamente no banco de dados da empresa.

É importante saber que o ZTNA é baseado no conceito de Zero Trust. Ou seja, sugere que as organizações não devem confiar em nada e ninguém, seja dentro ou fora dos perímetros de segurança.

Além disso, adotar o ZTNA, significa chegar mais perto do Secure Access Service Edge (SASE). Isso porque ele transforma o conceito de um perímetro de segurança de data centers corporativos estáticos para um perímetro mais dinâmico. Desse modo, se baseia em políticas que dão suporte aos requisitos de acesso dos colaborados remotos e híbridos.

Uma nova abordagem de segurança de aplicações para IA.

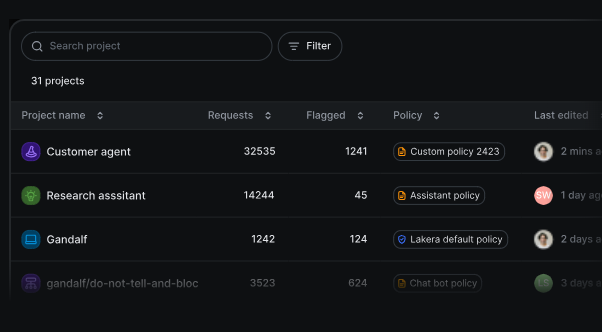

Descubra casos de uso de GenAI, riscos emergentes e exposições em aplicações e agentes de IA em toda a organização.

Proteja aplicações GenAI críticas contra prompt injection, jailbreaks, abuso de ferramentas e outros ataques em runtime.

Monitore aplicações, aplique políticas e identifique ameaças em um painel centralizado.

Defina controles para bloquear conteúdo inadequado, evitar vazamento de dados e reforçar o uso seguro da IA.

Envie interações de GenAI, comportamento de usuários e eventos de segurança para SIEMs, dashboards e fluxos de monitoramento.

Fortaleça sua postura de segurança com inteligência contínua sobre ameaças voltadas a aplicações e agentes de IA.

Avalie o nível de maturidade da sua empresa em Segurança em IA

Receba um diagnóstico personalizado.

Por que escolher a CG One como seu parceiro de segurança em IA:

Ampla experiência

Mais de 43 anos de experiência em ambientes críticos e projetos de alta complexidade.

Soluções sob medida

Adaptamos as soluções ao nível de maturidade de cada cliente.

Índice de satisfação de 96%

Nosso propósito é proporcionar uma experiência única para os clientes.

Acesso a especialistas e tecnologias globais

Nossa equipe certificada alia experiência local com ferramentas globais.

Foco no seu negócio

Enquanto cuidamos da operação, você pode se dedicar às prioridades estratégicas.

Visão estratégica

Conectamos operação, gestão e negócio em uma entrega completa.

As diferenças entre VPN e ZTNA

As VPNs são normalmente projetadas para oferecer acesso a toda a rede, enquanto o ZTNA concede

acesso a recursos específicos e exige reautenticação frequente.

Confira desvantagens das VPNs em relação ao ZTNA:

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Confira a demonstração da solução

Conheça mais sobre o Whatsapp Security para empresas

Aprenda mais sobre a nossa solução, seus benefícios e diferenciais.

Datasheet - Conheça a solução de Whatsapp Security para empresas

Datasheet – SOC: Entenda como a IA revoluciona o SOC para uma proteção de ponta

Guia para operações seguras – Entenda como funciona um SOC

Datasheet - Portfólio Compugraf X NIST Cybersecurity Framework

Lembre-se sempre:

A implementação do ZTNA é um processo contínuo e requer a colaboração de várias equipes, incluindo segurança, rede e operações. É importante ter um plano de implementação bem definido e um compromisso organizacional para garantir o sucesso da implementação.

Dê o próximo passo e proteja sua empresa com soluções de ponta que você encontra em um só lugar.