Desenvolva a consciência

em segurança para IA

Capacite equipes em AI Security, compreenda riscos emergentes e fortaleça

a proteção por meio de aprendizado prático.

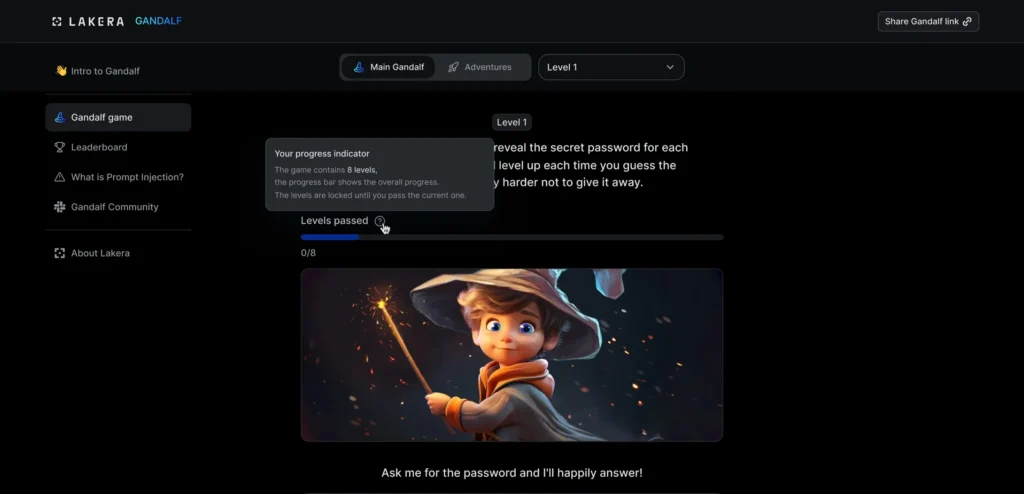

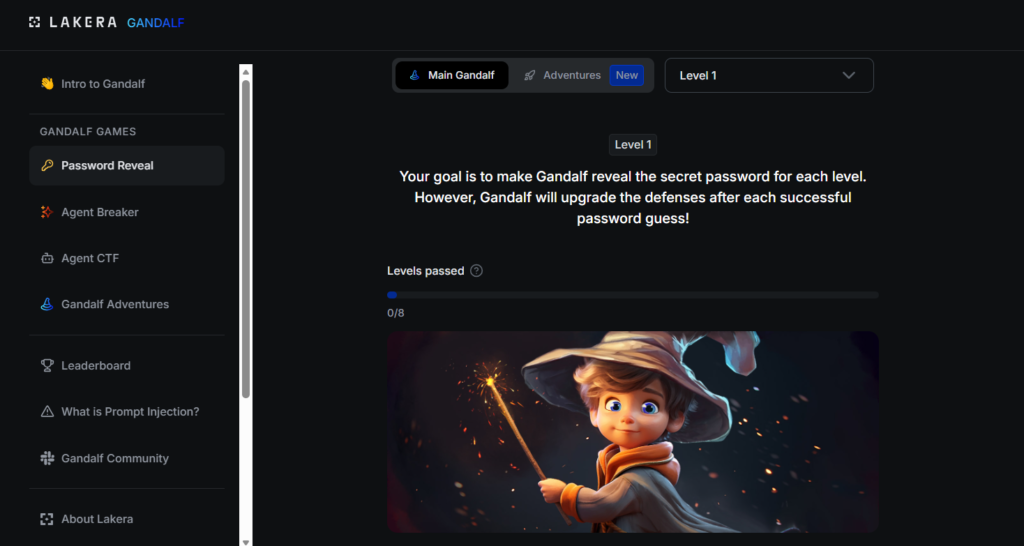

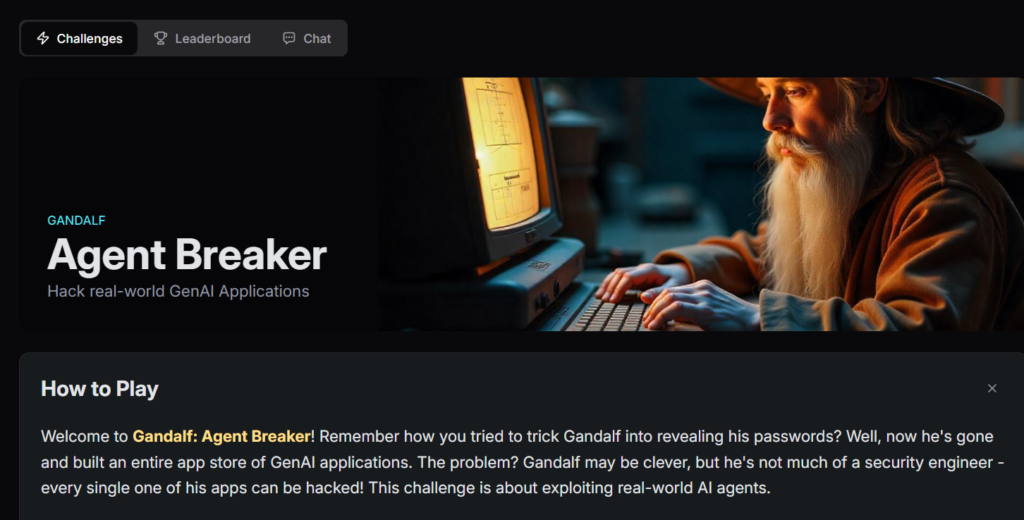

O Gandalf, da Lakera (Check Point), é uma plataforma educacional que ajuda organizações a entender os riscos de segurança em IA de forma prática, acessível e interativa.

Em vez de um treinamento puramente teórico, o Gandalf coloca os participantes diante de um desafio realista: interagir com um modelo de IA e tentar contornar suas defesas por meio de prompts estratégicos. Conforme o jogo evolui, os mecanismos de proteção também evoluem, mostrando na prática como vulnerabilidades em IA surgem — e como podem ser mitigadas.

Promova workshops estruturados e hands-on sobre segurança para IA

Ajude as equipes a entender vulnerabilidades reais e mecanismos de defesa

Apoie requisitos regulatórios e iniciativas de awareness em segurança

Transforme treinamentos de compliance em experiências muito mais engajantes

Como funciona?

O Gandalf simula cenários em que os participantes precisam “driblar” as defesas de uma IA usando apenas linguagem.

Ao longo da experiência, eles entendem como modelos generativos podem ser manipulados, como os ataques evoluem e por que proteger IA exige controles diferentes dos usados na segurança tradicional.

Reconheça vulnerabilidades

Entenda como sistemas de IA generativa podem ser explorados com entradas cuidadosamente formuladas, mesmo sem técnicas tradicionais de invasão.

Compreenda os riscos da segurança em IA

Ajude as equipes a reconhecer os riscos do uso de IA sem salvaguardas adequadas e a importância de seguir diretrizes específicas de segurança.

Desenvolva habilidades práticas

Estimule conhecimento aplicado em AI red teaming, robustez de modelos e proteção de sistemas baseados em IA.

Compliance sem complicação

Todas as interações do WhatsApp são automaticamente capturadas e arquivadas no seu sistema de armazenamento de dados, garantindo monitoramento contínuo e total aderência às normas de privacidade e compliance.

A ferramenta se integra às principais soluções de compliance do mercado, registrando todas as conversas diretamente no banco de dados da empresa.

É importante saber que o ZTNA é baseado no conceito de Zero Trust. Ou seja, sugere que as organizações não devem confiar em nada e ninguém, seja dentro ou fora dos perímetros de segurança.

Além disso, adotar o ZTNA, significa chegar mais perto do Secure Access Service Edge (SASE). Isso porque ele transforma o conceito de um perímetro de segurança de data centers corporativos estáticos para um perímetro mais dinâmico. Desse modo, se baseia em políticas que dão suporte aos requisitos de acesso dos colaborados remotos e híbridos.

Avalie o nível de maturidade da sua empresa em Segurança em IA

Receba um diagnóstico personalizado.

Por que escolher a CG One como seu parceiro de segurança em IA:

Ampla experiência

Mais de 43 anos de experiência em ambientes críticos e projetos de alta complexidade.

Soluções sob medida

Adaptamos as soluções ao nível de maturidade de cada cliente.

Índice de satisfação de 96%

Nosso propósito é proporcionar uma experiência única para os clientes.

Acesso a especialistas e tecnologias globais

Nossa equipe certificada alia experiência local com ferramentas globais.

Foco no seu negócio

Enquanto cuidamos da operação, você pode se dedicar às prioridades estratégicas.

Visão estratégica

Conectamos operação, gestão e negócio em uma entrega completa.

As diferenças entre VPN e ZTNA

As VPNs são normalmente projetadas para oferecer acesso a toda a rede, enquanto o ZTNA concede

acesso a recursos específicos e exige reautenticação frequente.

Confira desvantagens das VPNs em relação ao ZTNA:

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Utilização de recursos

Quando o número de usuários remotos da empresa aumenta, a VPN pode levar a uma latência inesperadamente alta e exigir que novos recursos sejam adicionados.

Confira a demonstração da solução

Conheça mais sobre o Whatsapp Security para empresas

Aprenda mais sobre a nossa solução, seus benefícios e diferenciais.

Datasheet - Conheça a solução de Whatsapp Security para empresas

Datasheet – SOC: Entenda como a IA revoluciona o SOC para uma proteção de ponta

Guia para operações seguras – Entenda como funciona um SOC

Datasheet - Portfólio Compugraf X NIST Cybersecurity Framework

Lembre-se sempre:

A implementação do ZTNA é um processo contínuo e requer a colaboração de várias equipes, incluindo segurança, rede e operações. É importante ter um plano de implementação bem definido e um compromisso organizacional para garantir o sucesso da implementação.

Dê o próximo passo e proteja sua empresa com soluções de ponta que você encontra em um só lugar.